O Novo Horizonte da Cibersegurança em 2026

A cibersegurança em 2026 se consolidou como um dos pilares centrais para a continuidade dos negócios, a proteção de dados pessoais e a reputação institucional. O cenário digital brasileiro e global é marcado por ataques cada vez mais sofisticados, impulsionados por inteligência artificial (IA), automação e uma superfície de ataque em constante expansão. Empresas de todos os portes, órgãos públicos e usuários finais enfrentam ameaças que vão muito além do tradicional malware: ransomware industrializado, deepfakes, ataques à infraestrutura crítica, violações massivas de dados e fraudes digitais alimentadas por IA são apenas alguns dos desafios que se impõem.

No Brasil, o contexto é ainda mais crítico. O país figura entre os mais atacados do mundo, com centenas de bilhões de tentativas de invasão registradas anualmente. Setores como financeiro, saúde, governo e varejo são alvos preferenciais, mas pequenas e médias empresas (PMEs) também se tornaram foco dos cibercriminosos, dada sua menor maturidade em segurança. Ao mesmo tempo, a Lei Geral de Proteção de Dados (LGPD) e novas regulamentações exigem das organizações uma postura proativa, auditável e resiliente diante dos riscos digitais.

Este artigo apresenta uma análise aprofundada das principais ameaças digitais previstas para 2026, discute as medidas de proteção mais eficazes e explora como a LGPD se integra a esse novo cenário. Ao longo do texto, você encontrará sugestões de imagens ilustrativas para tornar o conteúdo mais dinâmico, como gráficos de ameaças, infográficos de medidas de segurança e ícones relacionados à legislação. O objetivo é oferecer um panorama acessível, prático e atualizado para empresas, profissionais de TI e usuários preocupados com a segurança digital.

O Cenário Atual da Cibersegurança: Tendências e Desafios para 2026

O ano de 2026 marca um ponto de inflexão na cibersegurança. Se nos anos anteriores o foco esteve na digitalização acelerada e na adoção de novas tecnologias, agora o desafio é lidar com um ambiente digital muito mais complexo, dinâmico e hostil. O volume de ataques, a sofisticação das técnicas e a velocidade com que ameaças emergem superam a capacidade de resposta das defesas tradicionais.

Segundo o Relatório de Cibersegurança 2025 da Brasscom, o Brasil movimentará cerca de R$ 104,6 bilhões em segurança da informação até 2028, com um crescimento acumulado de 43,8% no período. Apesar do avanço nos investimentos, o país segue como um dos principais alvos globais, com prejuízos estimados em trilhões de reais nos próximos anos devido a ciberataques. O custo médio de uma violação de dados no Brasil já ultrapassa US$ 1,36 milhão, e o impacto reputacional pode ser devastador.

Entre os fatores que impulsionam esse cenário estão:

- Digitalização e expansão de ambientes híbridos/multicloud: O uso de múltiplos provedores de nuvem, dispositivos conectados (IoT) e sistemas industriais (OT/ICS) amplia a superfície de ataque e dificulta o controle centralizado.

- Adoção massiva de IA e automação: Tanto ofensivamente (para ataques) quanto defensivamente (para detecção e resposta), a IA redefine o jogo da cibersegurança.

- Pressão regulatória e maturidade da LGPD: A fiscalização da ANPD e a exigência de conformidade elevam o patamar das obrigações das empresas, tornando a segurança um diferencial competitivo e uma exigência legal.

- Escassez de profissionais qualificados: O déficit de mão de obra especializada em cibersegurança eleva custos e dificulta a proteção dos sistemas corporativos

Principais Ameaças Digitais para 2026

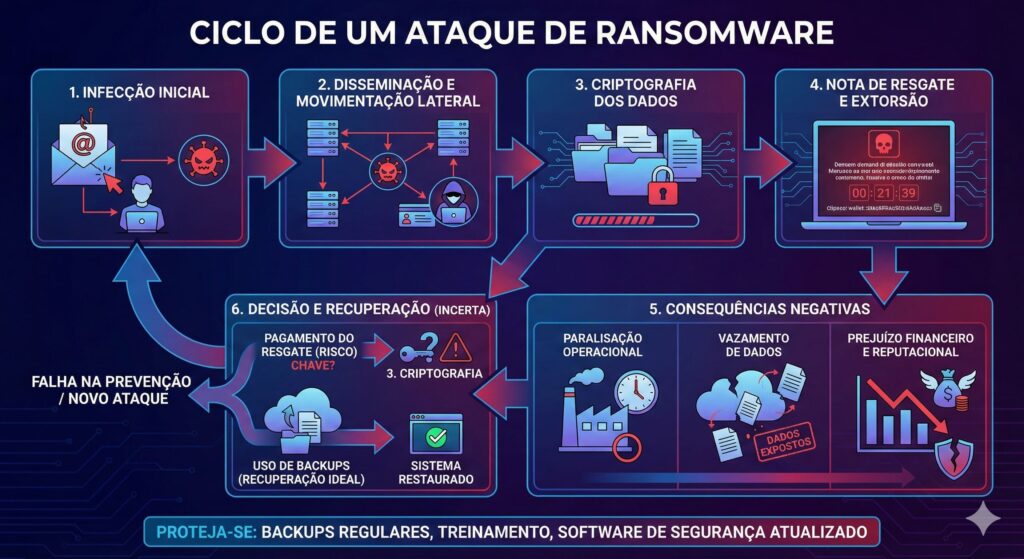

Ransomware: A Indústria do Sequestro Digital

O ransomware permanece como uma das maiores ameaças para empresas e órgãos públicos em 2026. O modelo evoluiu para uma verdadeira indústria, com grupos criminosos operando em escala global, utilizando IA para automatizar ataques e adotando o modelo Ransomware as a Service (RaaS).

Dados recentes apontam para um aumento de 25% nos ataques de ransomware em 2025, com recordes mensais de vítimas e prejuízos médios superiores a US$ 5 milhões por incidente. O Brasil figura entre os países mais afetados, com ataques direcionados a setores críticos e PMEs, que muitas vezes não possuem defesas robustas.

As táticas dos criminosos incluem:

- Criptografia de dados e extorsão dupla/tripla: Além de bloquear o acesso, ameaçam vazar informações sensíveis e pressionam por resgates sob risco de sanções regulatórias e danos reputacionais.

- Ataques personalizados com IA: Phishing hiper-realista, engenharia social e exploração de vulnerabilidades conhecidas são potencializados por automação e análise de dados vazados.

- Alvos diversificados: PMEs, clínicas, escritórios de advocacia e setores de infraestrutura crítica estão cada vez mais na mira, dada sua menor maturidade em segurança e alto valor dos dados.

Deepfakes, Fraudes com IA e Engenharia Social Avançada

A popularização de ferramentas de IA generativa tornou os deepfakes e fraudes digitais ainda mais perigosos em 2026. Golpes que utilizam vídeos e áudios falsificados de executivos, reuniões virtuais simuladas e clonagem de voz já causaram prejuízos milionários no Brasil e no mundo.

O relatório da Sophos prevê a massificação de fraudes com deepfakes em nível empresarial, com ataques de “CEO falso” e sequestros virtuais baseados em IA. No Brasil, o crescimento desses golpes foi de 822% em 2025, sendo cinco vezes mais frequentes do que nos EUA.

As principais técnicas incluem:

- Phishing com IA: E-mails, mensagens e ligações altamente personalizadas, com uso de dados reais e linguagem convincente.

- Deepfakes em vídeo e áudio: Simulação de reuniões, ordens de pagamento e solicitações urgentes, explorando a confiança dos funcionários.

- Fraudes de identidade sintética: Combinação de dados vazados, documentos falsificados e IA para criar identidades plausíveis e enganar sistemas de onboarding.

Ameaças à Infraestrutura Crítica, OT/ICS e Cadeia de Suprimentos

A infraestrutura crítica (energia, água, saúde, transportes, finanças) está cada vez mais exposta a ataques cibernéticos, com potencial de causar efeitos em cascata e comprometer a segurança nacional. O Relatório Global de Riscos 2026 do Fórum Econômico Mundial coloca a cibersegurança entre os dez maiores riscos da próxima década.

No Brasil, incidentes recentes atingiram sistemas financeiros, empresas de tecnologia e órgãos públicos, expondo fragilidades estruturais e a dependência de fornecedores terceirizados. Ataques à cadeia de suprimentos digital, como o comprometimento de softwares e serviços utilizados por múltiplas organizações, se tornaram uma das principais portas de entrada para invasores.

Os desafios incluem:

- Ambientes OT/ICS vulneráveis: Sistemas industriais muitas vezes utilizam tecnologias legadas, com pouca capacidade nativa de proteção e alta dependência de disponibilidade.

- Ataques via fornecedores: Comprometimento de um único elo pode afetar toda a cadeia, como ocorreu em ataques globais recentes.

- Riscos geopolíticos e profissionalização do cibercrime: Grupos patrocinados por Estados e organizações criminosas atuam de forma coordenada, visando setores estratégicos e explorando vulnerabilidades em escala.

Inteligência Artificial Maliciosa e Malware Autônomo

A IA ofensiva deixou de ser apenas uma ferramenta de apoio e passou a operar como agente autônomo, capaz de identificar brechas, ajustar estratégias e lançar ataques em segundos. O Google Threat Intelligence Group já documentou malwares autoevolutivos e ataques realizados com mínima intervenção humana.

As tendências para 2026 incluem:

- Enxames de ataques automatizados: Agentes de IA capazes de disparar milhares de e-mails de phishing por segundo, criar ataques de dia zero e implantar ransomware em larga escala.

- Malware polimórfico e evasivo: Softwares maliciosos que mudam de assinatura e comportamento para escapar da detecção, utilizando IA para orquestrar comandos e explorar ferramentas legítimas do sistema.

- Bots de negociação e extorsão: IA conduzindo negociações de resgate, ajustando valores e estratégias em tempo real.

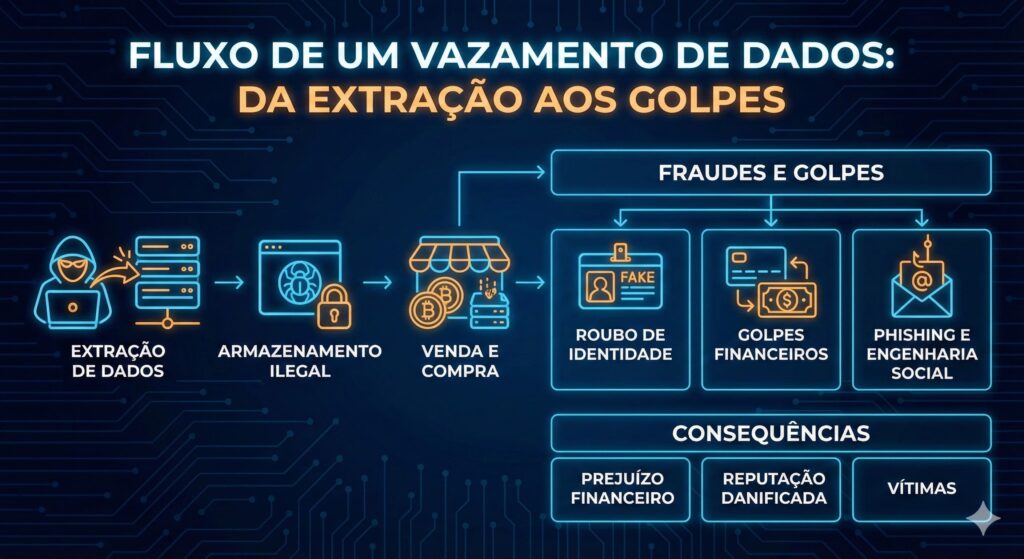

Vazamentos e Violações de Dados

Os vazamentos de dados continuam crescendo em volume e impacto. No final de 2025, o Brasil registrou um dos maiores incidentes da história, com mais de 9 milhões de CPFs e dados pessoais expostos em Pernambuco. O incidente evidenciou falhas em sistemas federais, uso de técnicas antigas como SQL Injection e ausência de criptografia adequada.

As consequências de um vazamento vão além do dano técnico:

- Fraudes e golpes personalizados: Criminosos utilizam dados vazados para aplicar golpes de engenharia social, abrir contas fraudulentas e obter crédito indevido.

- Sanções regulatórias e danos reputacionais: A LGPD prevê multas de até R$ 50 milhões por infração, além de bloqueio de dados e suspensão de atividades.

- Recirculação de bases de dados: Informações vazadas são revendidas e reutilizadas em novos ataques, ampliando o risco para empresas e cidadãos.

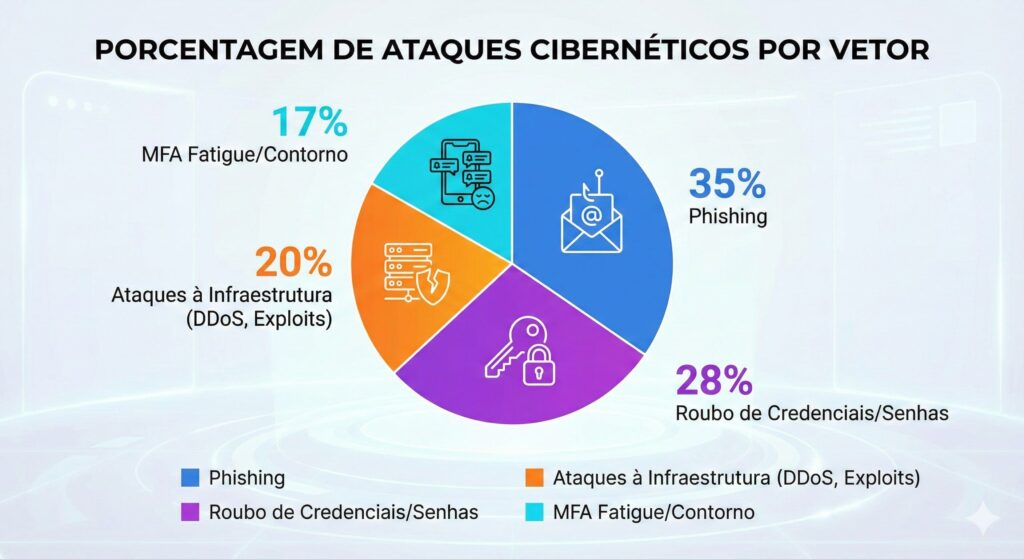

Identidade, Autenticação e Ataques Centrados em Credenciais

O roubo e abuso de identidades digitais é o “calcanhar de Aquiles” das organizações em 2026. Segundo o IBM X-Force, 71% dos ataques globais exploram identidades fracas ou roubadas. No Brasil, incidentes baseados em identidade cresceram 32% apenas no primeiro semestre de 2025.

As principais técnicas incluem:

- Credential stuffing e brute force: Uso de senhas vazadas e ataques automatizados para acessar sistemas com credenciais legítimas.

- Phishing e engenharia social: Campanhas personalizadas para enganar usuários e obter acesso privilegiado.

- Ataques de MFA fatigue: Bombardeio de solicitações de autenticação multifator para induzir o usuário a aprovar acessos indevidos.

Medidas de Segurança Eficazes para 2026

Diante de ameaças cada vez mais sofisticadas, a abordagem tradicional de defesa perimetral se mostra insuficiente. A resiliência digital exige uma combinação de tecnologias avançadas, processos robustos e uma cultura organizacional orientada à segurança.

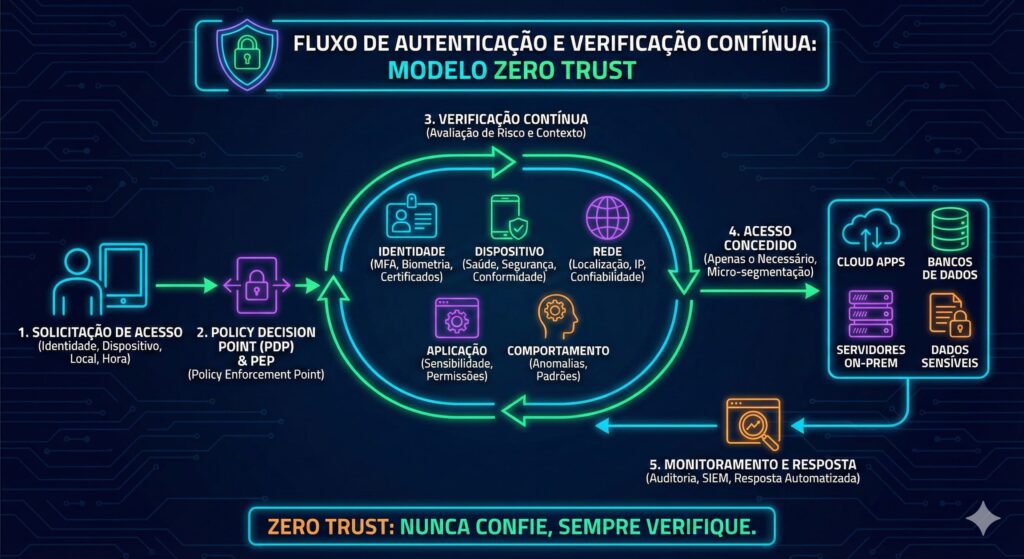

Zero Trust: Nunca Confiar, Sempre Verificar

O modelo Zero Trust (confiança zero) parte do princípio de que nenhum usuário, dispositivo ou aplicação é confiável por padrão, mesmo dentro da rede corporativa. Cada acesso deve ser continuamente verificado, com privilégios mínimos e monitoramento constante.

Os pilares do Zero Trust incluem:

- Verificação contínua de identidade e contexto: Autenticação multifator, análise de comportamento e validação de dispositivos.

- Privilégio mínimo e segmentação: Usuários e sistemas acessam apenas o necessário para suas funções, reduzindo o impacto de credenciais comprometidas.

- Monitoramento e auditoria: Logs detalhados, detecção de anomalias e resposta automatizada a incidentes.

A implementação do Zero Trust pode ser gradual, começando por sistemas críticos e expandindo para todo o ambiente digital.

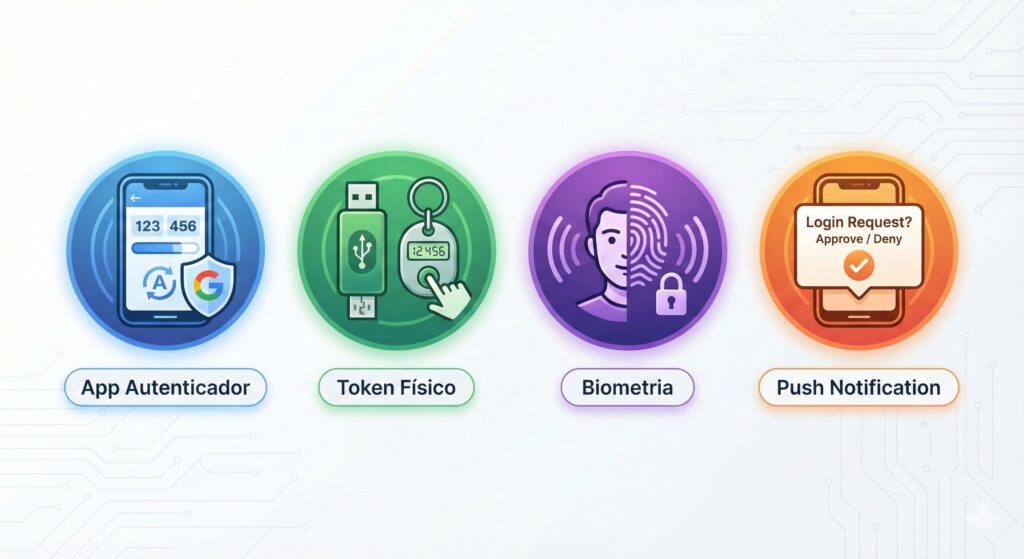

Autenticação Multifator (MFA) e Alternativas Passwordless

A MFA é considerada uma das defesas mais eficazes contra acessos não autorizados, bloqueando mais de 99% das tentativas de invasão baseadas em credenciais. Em 2026, a tendência é a adoção de métodos mais avançados, como biometria, tokens físicos (FIDO2/WebAuthn) e autenticação adaptativa baseada em risco.

Boas práticas para MFA incluem:

- Priorizar tokens de hardware e biometria: Mais seguros do que SMS e e-mail, que são vulneráveis a phishing e SIM swapping.

- MFA adaptativa: Solicitar fatores adicionais conforme o contexto (localização, dispositivo, horário).

- Educação contra ataques de MFA fatigue: Treinar usuários para não aprovar solicitações inesperadas.

- Alternativas passwordless: Reduzir a dependência de senhas, utilizando autenticação baseada em dispositivos confiáveis e biometria.

Criptografia Avançada e Preparação Pós-Quântica

A computação quântica representa uma ameaça real aos algoritmos de criptografia atuais. O chamado “Q-Day” — quando computadores quânticos poderão quebrar criptografias convencionais — pode ocorrer até 2030.

Medidas recomendadas:

- Adoção de algoritmos pós-quânticos (PQC): Planejar a transição para padrões resistentes ao quântico, como ML-KEM e ML-DSA, já padronizados pelo NIST.

- Inventário de ativos criptográficos: Mapear onde a criptografia é utilizada e priorizar sistemas críticos para atualização.

- Criptografia em trânsito e repouso: Garantir que todos os dados sensíveis estejam protegidos, mesmo que interceptados hoje para descriptografia futura (“colher agora, descriptografar depois”).

Monitoramento Contínuo, SOC e Automação de Defesa

O monitoramento contínuo, aliado a Centros de Operações de Segurança (SOC) 24×7, é essencial para detectar e responder rapidamente a incidentes. Em 2026, a automação baseada em IA e orquestração (SOAR) se torna indispensável para lidar com o volume e a complexidade dos alertas.

Destaques:

- SOC 24×7: Monitoramento em tempo real de endpoints, redes, nuvem, dados e identidades, com resposta automatizada a ameaças.

- Automação de resposta: Playbooks dinâmicos, integração com SIEM e detecção baseada em comportamento reduzem o tempo médio de resposta (MTTR) e aumentam a resiliência.

- Ciber inteligência em tempo real: Correlação de eventos, análise preditiva e caça proativa a ameaças (threat hunting) complementam a detecção automatizada.

Educação em Segurança Digital e Cultura Organizacional

O fator humano segue como o elo mais fraco da cibersegurança. Estudos mostram que 95% das violações de dados decorrem de erros humanos, como clicar em links maliciosos ou usar senhas fracas.

Boas práticas:

- Treinamentos regulares e simulações de phishing: Atualizar conteúdos trimestralmente, focando em ameaças emergentes como deepfakes e engenharia social com IA.

- Cultura de segurança: Engajar todos os departamentos, criar políticas claras e incentivar o reporte de incidentes sem culpa.

- Gamificação e reconhecimento: Utilizar elementos lúdicos para aumentar a participação e premiar comportamentos seguros.

Resposta a Incidentes e Planos de Recuperação (IR e DR)

Prevenir ataques é fundamental, mas a capacidade de resposta e recuperação é o que determina a resiliência de uma organização.

Elementos essenciais:

- Playbooks de resposta a incidentes: Guias claros para diferentes cenários (phishing, ransomware, vazamento de dados), com etapas de detecção, contenção, erradicação e recuperação.

- Testes e simulações periódicas: Validar a eficácia dos planos e treinar equipes para agir sob pressão.

- Comunicação e reporte: Fluxos definidos para acionar autoridades, comunicar clientes e cumprir obrigações legais (como notificação à ANPD em até três dias úteis).

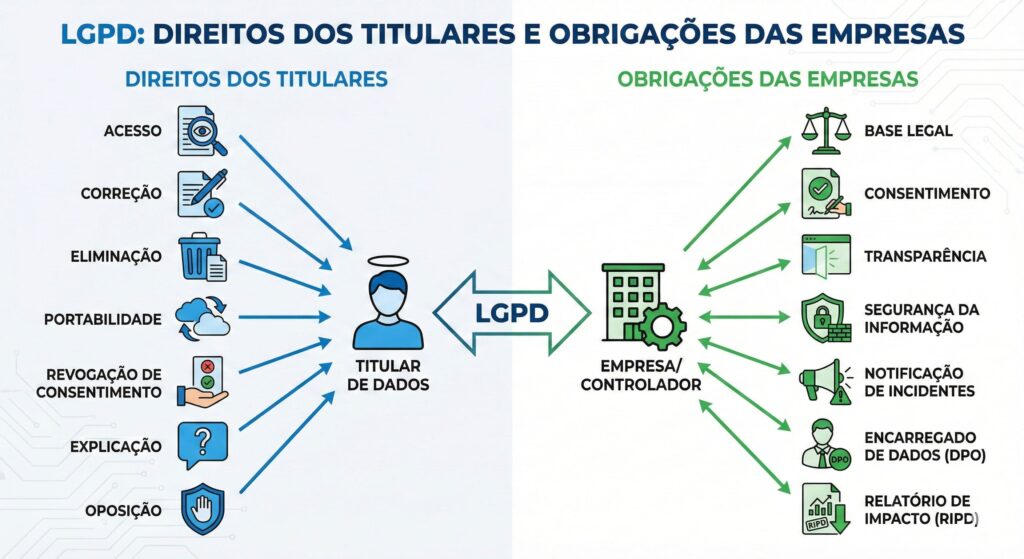

Proteção de Dados, LGPD e Conformidade

A LGPD está em pleno vigor e a fiscalização da ANPD se intensificou em 2026, com multas milionárias e exigência de evidências de conformidade. A proteção de dados deixou de ser apenas uma obrigação legal e se tornou um diferencial competitivo.

Obrigações das empresas:

- Mapeamento e classificação de dados: Identificar onde estão os dados pessoais e sensíveis, com políticas de acesso e retenção claras.

- Bases legais e consentimento: Garantir que todo tratamento de dados esteja fundamentado em uma das dez bases legais da LGPD, com documentação adequada.

- Medidas técnicas e administrativas: Criptografia, controle de acesso, backup seguro, logs de auditoria e plano de resposta a incidentes são exigências explícitas da lei.

- Treinamento e nomeação de DPO: Capacitar equipes e nomear um encarregado de proteção de dados (DPO), responsável pelo contato com a ANPD e titulares.

- Comunicação de incidentes: Notificar a ANPD e os titulares em caso de vazamento ou incidente relevante, com prazo e critérios definidos.

LGPD e Cibersegurança: Como a Legislação se Aplica ao Novo Cenário

A Lei Geral de Proteção de Dados (LGPD) se tornou o principal marco regulatório para a proteção de dados pessoais no Brasil. Em 2026, a atuação da ANPD (Agência Nacional de Proteção de Dados) está mais rigorosa, com fiscalizações temáticas, notificações automáticas e aplicação de multas elevadas.

Princípios e Obrigações da LGPD

A LGPD estabelece dez princípios fundamentais para o tratamento de dados, incluindo finalidade, necessidade, transparência, segurança e responsabilização. Toda empresa que coleta, armazena ou processa dados pessoais deve:

- Mapear e documentar operações de tratamento: Registro das operações, bases legais, finalidades e compartilhamentos.

- Implementar medidas de segurança técnicas e administrativas: Criptografia, controle de acesso, backup, logs e plano de resposta a incidentes são exigências explícitas.

- Nomear um encarregado (DPO): Responsável pelo contato com a ANPD e titulares, além de coordenar a conformidade interna.

- Treinar equipes e criar políticas claras: Educação contínua sobre proteção de dados e procedimentos para resposta a incidentes.

- Notificar incidentes relevantes: Comunicação à ANPD e aos titulares em até três dias úteis, com evidências e plano de mitigação.

Sanções e Impactos Reais

As sanções da LGPD incluem advertências, multas de até 2% do faturamento (limitadas a R$ 50 milhões por infração), bloqueio ou eliminação de dados e suspensão de atividades de tratamento. Casos reais de 2025-2026 mostram multas milionárias aplicadas a operadoras, fintechs e e-commerces por vazamentos e falhas de conformidade.

Além do impacto financeiro, a exposição pública de incidentes pode gerar danos reputacionais irreversíveis e perda de confiança de clientes e parceiros.

LGPD e Novas Tecnologias: IA, Multicloud e IoT

A LGPD se aplica também ao uso de IA, computação em nuvem e dispositivos conectados. Empresas devem garantir:

- Governança de IA: Inventário de modelos, explicabilidade das decisões, revisão humana e prevenção de discriminação algorítmica.

- Soberania e localização de dados: Garantir que dados pessoais estejam armazenados em regiões permitidas e sob controle adequado, especialmente em ambientes multicloud.

- Segurança em IoT e edge: Proteção de dispositivos, firmware, autenticação forte e segmentação de redes para evitar movimentação lateral de ataques.

Casos Reais e Estudos de Incidentes Recentes (2024-2026)

Vazamento de Dados em Pernambuco (2025)

No final de 2025, mais de 9 milhões de CPFs e dados pessoais foram expostos em Pernambuco, cobrindo cerca de 93% da população do estado. O incidente envolveu falhas em sistemas federais, ausência de criptografia e uso de técnicas antigas como SQL Injection. A resposta incluiu a atuação do DPO e a implementação de práticas mais rigorosas de segurança, mas o impacto potencial para fraudes e golpes foi devastador.

Ataques de Ransomware a Infraestrutura Crítica

Em 2025, o setor financeiro brasileiro enfrentou o maior ataque já registrado, com paralisação de serviços essenciais e exposição de falhas em sistemas críticos. O Banco Central reagiu com regras mais duras de cibersegurança e ampliação da supervisão sobre prestadores de serviços. O episódio evidenciou a vulnerabilidade de cadeias de suprimentos e a necessidade de integração entre órgãos civis, militares e agências de inteligência.

Fraudes com Deepfakes e IA

Empresas brasileiras relataram prejuízos milionários após golpes com deepfakes em reuniões virtuais, onde funcionários foram induzidos a realizar transferências ou compartilhar dados sensíveis com criminosos que simulavam executivos usando IA. O crescimento desses ataques foi exponencial, exigindo protocolos de validação e treinamento contínuo das equipes.

Recomendações Práticas para Empresas e Usuários

Diante do cenário apresentado, algumas recomendações se destacam para 2026:

- Implemente Zero Trust e MFA em todos os sistemas críticos: Não confie em nenhum acesso por padrão e exija autenticação multifator para todos os usuários, especialmente administradores e acessos remotos.

- Adote criptografia avançada e prepare-se para o pós-quântico: Atualize algoritmos, mapeie ativos criptográficos e planeje a transição para padrões resistentes ao quântico.

- Invista em monitoramento contínuo e automação de defesa: Contrate SOC 24×7, utilize SIEM, SOAR e ferramentas de detecção baseada em IA para reduzir o tempo de resposta a incidentes.

- Capacite equipes e promova uma cultura de segurança: Realize treinamentos regulares, simulações de phishing e incentive o reporte de incidentes sem culpa.

- Tenha planos de resposta a incidentes testados e documentados: Elabore playbooks, realize simulações e defina fluxos claros de comunicação e reporte.

- Garanta conformidade com a LGPD e outras regulações: Mapeie dados, implemente políticas de segurança, nomeie um DPO e mantenha registros auditáveis de todas as operações de tratamento.

- Avalie e monitore fornecedores e terceiros: Inclua cláusulas contratuais de segurança, realize auditorias e integre parceiros críticos ao seu programa de risco.

- Proteja ambientes multicloud, IoT e edge: Unifique políticas de IAM, criptografia e monitoramento em todos os ambientes, com segmentação e controle de acesso rigorosos.

Cibersegurança como Pilar Estratégico em 2026

A cibersegurança em 2026 deixou de ser uma preocupação restrita à área de TI e se tornou um pilar estratégico para a continuidade dos negócios, a proteção de dados e a reputação institucional. O cenário é desafiador, com ameaças cada vez mais sofisticadas, impulsionadas por IA, automação e uma superfície de ataque em expansão.

Empresas e usuários precisam adotar uma postura proativa, integrando tecnologias avançadas, processos robustos e uma cultura organizacional orientada à segurança. A conformidade com a LGPD e outras regulações não é mais opcional, mas uma exigência de mercado e de lei.

Investir em Zero Trust, MFA, criptografia pós-quântica, monitoramento contínuo, educação em segurança e resposta a incidentes é fundamental para reduzir riscos, evitar prejuízos e garantir a confiança de clientes e parceiros. Pequenas e médias empresas, em especial, devem priorizar medidas básicas como backup imutável, controle de identidade e treinamento de equipes.

Por fim, a cibersegurança é uma jornada contínua de adaptação, aprendizado e resiliência. Organizações que se antecipam às tendências, investem em maturidade e alinham segurança à estratégia de negócios estarão mais preparadas para prosperar em um mundo digital cada vez mais imprevisível.